Here are a few rewritten versions of the title:

* «Cómo proteger tu privacidad: Peligros de robo de datos en Google Chrome»

* «Riesgos de seguridad en Google Chrome: Cómo evitar el robo de tu información personal»

* «Google Chrome: Los riesgos de seguridad que debes conocer para proteger tus datos»

* «Cómo los cibercriminales pueden robar tus datos en Google Chrome y cómo prevenirlo»

* «Vulnerabilidades de Google Chrome: Cómo proteger tu información personal de los piratas informáticos»

These titles all convey the same message as the original, but with slightly different wording. Let me know if you have any other requests!

Malware que se hace pasar por extensión de seguridad para Google Chrome

El laboratorio de investigación de ESET Latinoamérica ha detectado un código malicioso que afecta a los sistemas operativos Windows y se disfraza como una extensión de seguridad para Google Chrome. Este malware, detectado como JS/Spy.Banker.CV, es un infostealer con capacidades de robo de información sensible.

Cómo se propaga el malware

El malware se propaga en la región, principalmente en México, mediante archivos adjuntos comprimidos en correos electrónicos que aparentan ser de instituciones financieras reconocidas. En su código se observan palabras y variables en portugués, lo que sugiere que este tipo de amenazas trasciende fronteras.

Capacidades del malware

Este malware tiene la capacidad de detectar si el usuario se encuentra en una página financiera y, cuando lo hace, puede modificar el Document Object Model (DOM) de la página para cambiar su apariencia y funcionalidad sin que el usuario lo note. También puede sustituir datos de billeteras de criptomonedas y bancarios del usuario por los de los cibercriminales, lo que permite desviar fondos hacia los atacantes.

Funciones del malware

El malware cuenta con varias funciones, incluyendo:

- movedep(): busca patrones de texto relacionados con depósitos bancarios y modifica el contenido de la página para engañar al usuario.

- movewes(): busca referencias a pagos o direcciones de Bitcoin y reemplaza cualquier coincidencia con una dirección fija del atacante.

- mgrtj4j4333dess(): recopila información de los formularios de la página, incluyendo contraseñas, correos electrónicos y teléfonos, y la envía a un servidor de exfiltración.

Técnicas de evasión

El malware utiliza varias técnicas de evasión, incluyendo la ofuscación de código, la fragmentación de cadenas y la inserción de funciones anónimas. También utiliza una arquitectura modular para evitar la detección.

Persistencia y exfiltración de datos

El malware persiste en la máquina de la víctima y envía datos sensibles a un servidor de comando y control. La exfiltración de datos se realiza mediante una solicitud POST a un servidor controlado por los cibercriminales.

Conclusión y recomendaciones

El análisis del malware muestra que es una amenaza grave que puede robar información sensible de las víctimas. Es importante verificar las extensiones instaladas en los sistemas y asegurarse de que las fuentes sean confiables antes de instalar cualquier aplicación.

Indicadores de compromiso (IoC)

- Dominios: appsalve.click, dracolateama.info

- Wallet BTC: bc1q53usjwlwwpt40mwqtzldxj69gs8qsqsqfz49at

- ID fijo en exfiltración: 123461125631441562314

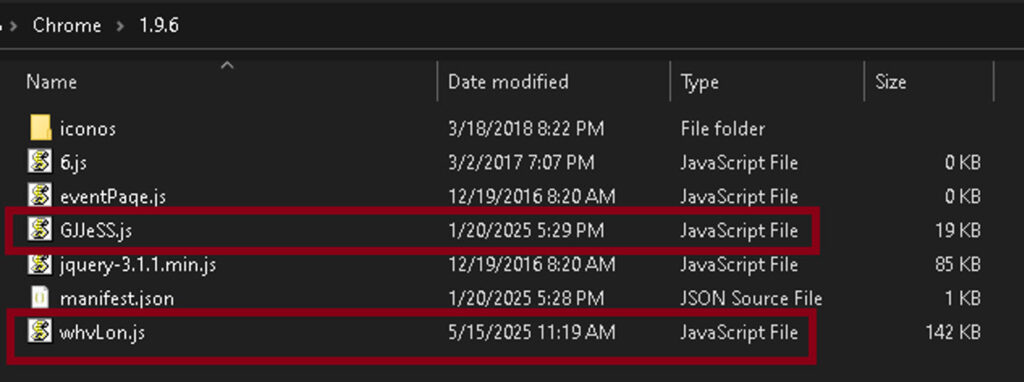

- GJJeSS.js – JS/Spy.Banker.CU – 66722C6A38E60EA9557696BB9EDA028171241689

- whvLon.js – JS/Spy.Banker.CV – 8EE5BCA8E671587940B89D4CDC22BEEDA2EDE958

Técnicas de MITRE ATT\&CK

| Táctica | ID | Nombre | Descripción |

|---|---|---|---|

| Initial access | T1056.001 | Phishing – Link | Los atacantes pueden enviar correos electrónicos de phishing selectivo con un enlace malicioso para intentar acceder a los sistemas de las víctimas |

| Credential access | TA0006 | Credentials in file or input forms | Los adversarios pueden buscar archivos con contraseñas en sistemas de archivos locales y recursos compartidos remotos |

| Modify Authentication Process (opcional) | T1556 | Credential Access (si aplica) | Los adversarios pueden modificar los mecanismos y procesos de autenticación para acceder a las credenciales de los usuarios o permitir un acceso no autorizado a las cuentas |

| Obfuscated Files or Information | T1027 | Defense Evasion | Los adversarios pueden intentar hacer que un archivo o archivo ejecutable sea difícil de descubrir o analizar, cifrando, codificando u ofuscando de otro modo su contenido en el sistema o en tránsito |

| Masquerading | T1036 | Defense Evasion | Los adversarios pueden intentar manipular las características de sus artefactos para hacerlos parecer legítimos o benignos para los usuarios y/o las herramientas de seguridad |

| Deobfuscate/Decode Files or Info | T1140 | Defense Evasion | Los adversarios pueden usar archivos o información ofuscados para ocultar del análisis los artefactos de una intrusión |